雙重勒索來襲:NAS 安全嗎?除了備份你更需要主動防禦

NAS 已無法符合現代文件治理要求——企業必須重新檢視「集中式共享」文件儲存架構

近年來駭客手法升級,不論國內外都出現企業遭雙重勒索(鎖住檔案、再曝光機敏資訊)攻擊的案例發生。對於企業而言,這不僅是 IT 事件,更是治理、聲譽與法遵層級的風險:即使系統還原,外流資料仍可能被曝光或公開販售,對品牌與合作關係造成長期壓力。

在這些事件中,NAS(集中式檔案共享)因其無法分層授權、使用者可直接存取大量資料、缺乏分層治理機制,成為了攻擊者取得管理者帳號後可「快速複製、悄悄外傳」的首選目標。

雙重勒索已成治理與商譽的關鍵威脅

雙重勒索的典型路徑是:先在暗中竊走敏感資料,接著才加密系統並索討贖金。影響層面包含:

品牌信任:

高階人士與核心文件一旦外流,修復信任需付出長期溝通與成本。法遵與合約:

涉及個資、商業機密、跨境合作,面對主管機關、投資人與夥伴的追問與審查。供應鏈治理:

時有「由合作方先通報企業才知異常」的情況,暴露監控與通報機制不足。

給高階主管的提醒:真正的難題在資料外流後的商譽受損,而非僅是系統被加密鎖住。就算 IT 能恢復系統,被外傳的內容仍會持續產生法律與聲譽壓力。

為何 NAS 在此攻擊模型下風險被放大?

集中共享 + 授權扁平

許多 NAS(或傳統檔案伺服器)以「大量樹狀目錄 + 單一帳號可見廣域內容」運作。一旦憑證外洩,攻擊者可批次瀏覽、壓縮、搬移與外傳,而且常被誤認為日常維運。弱點/預設組態使入侵成本更低

韌體未更、新舊協定混用、預設帳號與弱密碼,都可能讓攻擊者輕易取得高權限,造成單點淪陷。「合法身分」行為難以被偵測

批量讀寫在 NAS 上常見卻欠缺異常行為偵測與稽核跡證;EDR/AV 也難以洞悉儲存裝置內部行為。

綜合來看,NAS 因「資料集中、可直接掛載、偵測能力不足」的先天限制,使其在文件治理上風險易於累積,也使 IT 與資安長面臨更艱難的風險控管挑戰。

傳統檔案伺服器上的勒索軟體

傳統檔案伺服器上的勒索軟體【時間】從感染到完全加密:數分鐘到數小時

【難度】低(單點故障)

【偵測難度】高(駭客無聲進行,無中間驗證層)

從「共享」到「治理」:DocuWare 的兩條升級路徑(雲端 / 地端)

以下兩個方案都是獨立架構,可依你的企業狀況選擇,兩者皆能把「可大量外傳」變成「必須經過受控門戶」。

A. DocuWare Cloud:以雲原生安全為核心的治理架構

- 文件 AES-256 加密、全程 TLS/HSTS;客戶資料與系統資料嚴格分離。

- 多層權限(功能/文件櫃/欄位) + SSO/OIDC + 2SV;動作全面稽核可追溯。

- 三份鏡像 + 同區域異地備援(GRS) + 冷儲存,並支援分層留存/時點還原。

- 第三方合規背書:SOC 2 Type 2、ISO 27001 等。

適用情境:

希望降低維運負擔、需要跨國合規、想引入外部稽核與雲端備援的企業。

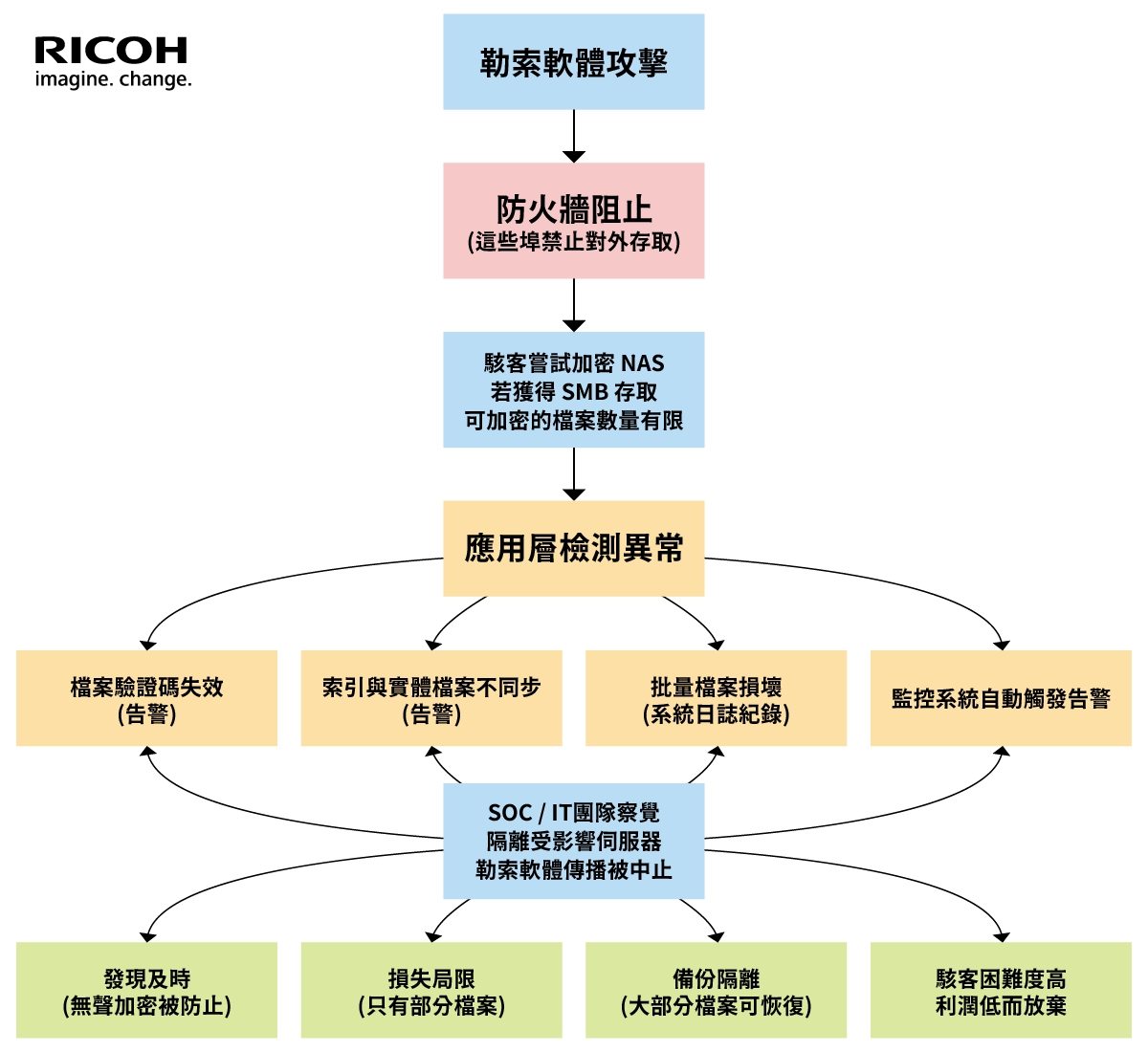

B. DocuWare 地端:以分層隔離阻斷橫向移動與「無聲批量加密」

- Web/App/DB 三層隔離,應用層為唯一入口,避免直接掛載到資料層。

- 雙層 ACL(應用層 + 儲存層)與最小權限 Service Account,縮小可操作範圍。

- 索引(如 Solr)與實體檔案分離 + 完整性校驗,偵測「無聲批量加密」。

- 安全策略集中管理:強密碼、2SV/OIDC、受限檔案類型、SCIM 佈建。

適用情境:

需要資料主權、內網隔離、高敏文件管理、本地運算的企業。

DocuWare 上的勒索軟體嘗試

DocuWare 上的勒索軟體嘗試【時間】從感染到被發現:數小時到數天(可及時發現)

【難度】高(需突破多層防護)

【偵測難度】低(多層異常檢測)

若採用 DocuWare Enterprise 版本, 由於實體文件與路徑被加密, 因此駭客無法採用與 NAS 相同的方式進行文件資料盜取或加密。

核心差異:從「共享」升級為「治理」

| 面向 | NAS | DocuWare Cloud | DocuWare 地端 |

| 存取模式 | SMB/AFP直接路徑存取 | 經由應用層 Portal/API | 三層架構隔離,應用層唯一入口 |

| 權限模型 | 資料夾/Share 為主,較扁平 | 分層授權 (功能/文件櫃/欄位多層) | 應用層 + 儲存層「雙層 ACL」 |

| 偵測/稽核 | 有限或欠缺 | 可稽核+異常偵測 | 完整性校驗+異常行為 |

| 外傳風險 | 高 | 低 | 低結構性阻斷 |

| 備援 | 自建,易同時被加密 | 異地 + 冷儲存 + 時點回復 | 需搭配獨立備份網段 |

行動建議

• 盤點 NAS 「單一帳號可觸及範圍」與高價值資料分布。

• 導入異常批量動作偵測與告警。

• 以 DocuWare(Cloud/On Prem)作為受控文件門戶,逐步遷出高敏資料。

• 進行備份隔離/演練:防止與線上同時受攻擊。